можно ли следить за человеком через веб камеру на ноутбуке

Взлом веб-камер: может ли ваша веб-камера шпионить за вами?

Однажды родители трехлетнего ребенка услышали из детской незнакомый голос. Только тогда они узнали, что хакерам по силам такое злостное нарушение личного пространства.

Как сообщает издание Huffington Post, хакер мог наблюдать за ребенком через камеру, встроенную в радионяню, и даже удаленно поворачивать камеру, чтобы наблюдать за родителями ребенка.

Интернет вещей упрощает задачу хакеров

Радионяни – это не единственный вид устройств с камерами, которые могут быть взломаны хакерами. Злонамеренное проникновение возможно на любое электронное устройство, подключенное к интернету, в т.ч. компьютеры и ноутбуки, планшеты, камеры наблюдения, мобильные телефоны и т.д.

Атаки не обязательно должны быть направлены на оборудование, поддерживающее веб-камеру. Хакеры могут проникнуть в домашнюю сеть через любое слабое место, которое не защищено или защищено слабо.

Популярность потребительских устройств для Интернета вещей привела к возникновению множества уязвимых устройств в домашних сетях. Подавляющее большинство производителей снабжают устройства лишь простейшими паролями, такими как «123456». В некоторых случаях устройства вообще никак не защищены.

В тех случаях, когда устройства имеют какой-то уровень защиты, большинство производителей обновляют настройки безопасности на устройствах интернета вещей реже, чем на компьютерах и планшетах.

Владельцы таких устройств чаще всего не знают о том, что кто-то посторонний перехватывает контроль над их устройством. Атаки часто направлены на женщин и могут иметь различные цели, в т.ч. вуайеризм и получение денег, или даже обе эти цели сразу.

Как случаются преступления

Один из наиболее громких инцидентов в США, связанных со взломом веб-камеры, произошел с Кэссиди Вольф, завоевавшей титул «Юная мисс США-2013».

Бывший одноклассник тайно подсматривал за ней через веб-камеру компьютера, который стоял в ее спальной.

Затем он прислал фотографии ей по почте и стал угрожать ей, что опубликует фотографии, если она не разденется для него перед камерой.

Девушка пожаловалась в ФБР, которое подало на хакера в суд. Суд приговорил хакера к 18 месяцам тюрьмы.

Чтобы получить доступ к веб-камере жертвы, хакеры чаще всего рассылают электронные сообщения, в которых якобы предлагается информация или развлечения.

Чтобы получить обещанную информацию, пользователи нажимают на приложенные к письму файлы или на ссылки в теле письма. Этот метод заражения называется «фишинг».

Другой метод хакеров – завлечь получателей письма на веб-сайт, который, как известно хакерам, представляет для пользователей большой интерес. Это так называемая атака типа «watering hole» – на самом деле веб-сайт загружает на компьютер пользователя вредоносное ПО.

Когда получатели таких писем выполняют инструкции отправителя, они невольно скачивают на свои устройства вредоносные программы.

Во многих случаях они допускают на свои устройства троянцев удаленного доступа – это особенно назойливая форма вредоносного ПО, с помощью которого хакер может получить полный неограниченный контроль над устройством.

Как защититься от взлома веб-камеры

Для защиты от проникновений нужен мощный защитный барьер. Самый простой вариант – это не нажимать на ссылки в подозрительных письмах, сообщениях в службах обмена сообщениями и в рекламе.

При получении нежелательной почты от заслуживающего доверие отправителя, например из банка или известного поставщика услуг, следует напрямую обратиться к соответствующей компании и перепроверить полученную информацию.

При этом не следует звонить по номеру телефона, указанному в письме – действительные номера телефонов для обслуживания клиентов всегда доступны на официальных веб-сайтах организаций.

Марк Цукерберг, основатель и гендиректор Facebook, популяризировал и узаконил простое, но эффективное решение проблемы взлома веб-камер – он заклеил веб-камеру непрозрачным скотчем.

Некоторые модели наружных камер поставляются в комплекте с чехлами на линзы. Наружные камеры также можно легко и быстро отключить, когда они не используются.

Хотя многие домашние устройства Интернета вещей защищены паролями, многие производители указывают пароли по умолчанию в руководствах пользователя.

Возможно, это удобно, но такие руководства часто публикуются в интернете, так что доступ к ним может получить каждый, зачастую без особых усилий.

По возможности, пароли к устройствам следует менять на длинные и сложные комбинации букв (строчных и прописных), цифр и спецсимволов.

«Лаборатория Касперского» предлагает бесплатное Android-приложение, которое называется IoT Scanner – оно анализирует вашу домашнюю сеть, составляет список всех соединенных устройств и обнаруживает распространенные уязвимости.

Интернет – это источник массы информации и незаменимый канал коммуникаций между людьми, но пользователям нужно всегда быть начеку и иметь действенную защиту, состоящую из защитного решения от интернет-угроз и крайней осторожности.

Программа слежения через камеру ноутбука

Программа слежения через камеру ноутбука

Хотим сразу обратить ваше внимание на тот факт, что скрытое наблюдение через камеру ноутбука без разрешения пользователя этого устройства, тайная слежка, прослушка звонков и чтение личной переписки, во многих странах незаконно. Поэтому, если вы хотите наблюдать скрытно, учтите этот немаловажный факт.

Как можно следить скрытно?

Нашим консультантам довольно часто задают примерно вот такой вопрос: «Правда, что через веб камеру можно следить за человеком скрыто?». Конечно можно и это чистая правда. Уже многие так и делают: родители за своими детьми, ревнивые супруги друг за другом, руководители за своими подчиненными, спецслужбы за опасными нарушителями спокойствия.

Следят все и за всеми. Да и сделать это с нынешними технологиями довольно просто даже обычному пользователю. Теперь о том, что подразумевает под собой «слежка через вебку ноута», зачем она нужна и как она осуществляется.

Как ведется наблюдение?

Слежка через веб камеру ноутбука – это возможность удаленно (находясь на значительном расстоянии от самого гаджета) включать и смотреть в режиме реального времени за тем, что происходит возле.

Видеонаблюдение через мобильный компьютер, позволит быть в курсе всего, что творится у вас дома, когда вас нет:

Если вы руководитель компании, где сотрудники работают на ПК в офисе или выезжают с ними на задания, тогда скрытое наблюдение через веб камеру, позволит видеть все происходящее, попадающее в поле зрения камеры. Вы будете в курсе того, чем занимаются сотрудники в рабочее время на своих рабочих местах или выездные работники на заданиях.

Для того, чтобы можно было наблюдать через глазок ноутбука скрыто и удаленно, необходимо установить программу слежения на него. Одной из лучших программ скрытого наблюдения через камеру ноутбука считается программа слежения Vkurse для Windows.

Где можно скачать?

На странице нашего сайта нужно скачать программу слежения Vkurse Windows бесплатно на то устройство, через который вы хотите вести контроль. Более подробно о том, как устанавливается и настраивается программа написано в Руководстве в pdf. Его можно скачать на странице VkurSe Windows.

Внимание! Пожалуйста, имейте в виду, что на нашем сайте вы можете:

Если с Вас за регистрацию или установочный файл будут требовать деньги — значит, вы находитесь на сайте мошенников, будьте внимательны!

Как включать камеру удаленно?

Включать камеру вы сможете через свой персональный кабинет, который откроется у вас после регистрации. Первые 7 дней он будет работать бесплатно. Для того чтобы и дальше вы смогли вести слежку удаленно, нужно будет оплатить подписку.

В этот тестовый период вы ознакомитесь с огромными возможностями программы:

Программа VkurSe Windows – это действительно скрытое наблюдение через веб камеру ноутбука. Установите и убедитесь в этом самостоятельно.

Возникли вопросы? Пишите нашим онлайн-консультантам!

Как следят через веб камеру — правда или миф

Практически все современные гаджеты, будь то смартфон, планшет, ноутбук или компьютер оснащены таким устройством, как веб-камера. С одной стороны, это очень удобно: по вебке можно быстро организовать видеоконференцию с коллегами по работе, созвониться с друзьями или родственниками. Однако мало кто подозревает о том, что такое, казалось бы, простенькое устройство может стать настоящим шпионским гаджетом. О том, как следят через веб-камеру и что делать, чтобы защитить себя и своих домочадцев от вмешательства в частную жизнь, далее в статье.

Правда ли, что за нами могут следить через веб-камеру

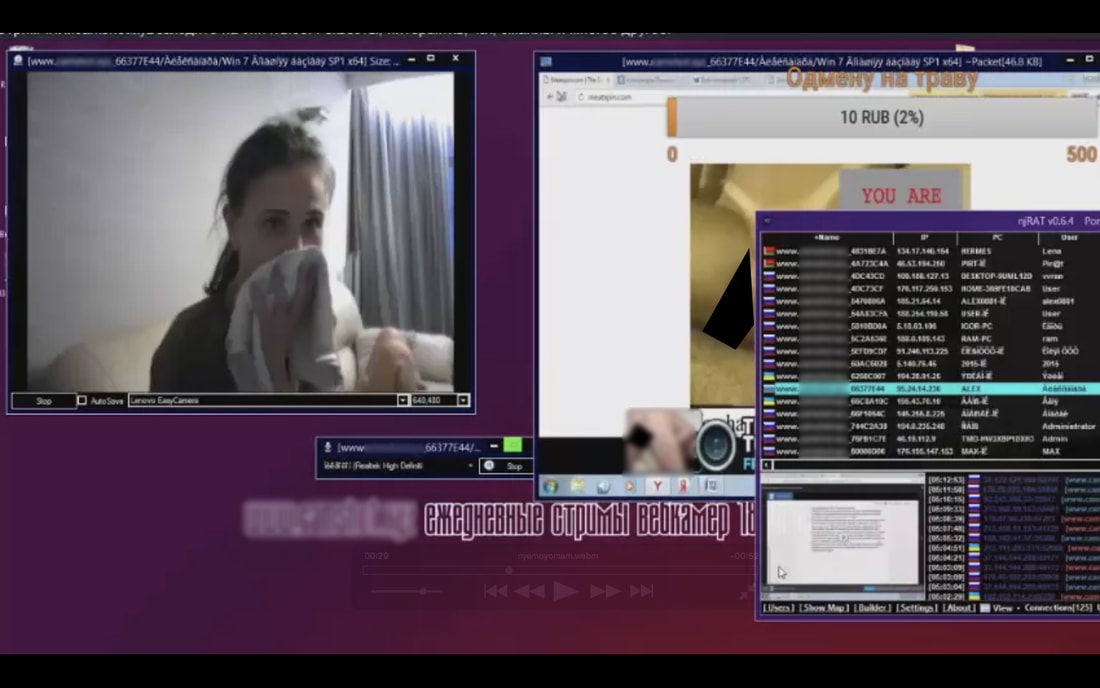

На просторах интернета действительно можно найти программы, позволяющие взламывать компьютеры для получения доступа ко всем подключённым устройствам, в том числе и веб-камере. Более того, существуют даже специальные тематические форумы, где поэтапно расписывается весь процесс взлома ПК с указанием необходимого софта. Поэтому фактически, при наличии соответствующих знаний, воспользоваться инструкциями может любой желающий, начиная от скучающих подростков до профессиональных мошенников.

Впрочем, возможностью следить за человеком пользуются и спецслужбы – так, по крайней мере, заявлял Эдвард Сноуден, передавший газетам The Guardian и The Washington Post секретную информацию Агентства национальной безопасности США. В предоставленных Сноуденом документах содержалась информация о том, как американские спецслужбы осуществляли тотальную слежку за информационными коммуникациями между гражданами многих государств по всему миру. В частности, речь шла о проектах PRISM, X-Keyscore и Tempora, которые изначально были созданы для борьбы с преступностью, но по итогу были применены для получения данных миллионов интернет-пользователей.

Как это работает

При ответе на вопрос, как можно следить за человеком через веб-камеру, стоит сказать о том большом количестве способов, благодаря которым хакеры (или спецслужбы) могут дистанционно активировать веб-камеру и подглядеть за тем, что происходит в поле видения её объектива. К числу самых популярных в первую очередь стоит отнести троянские программы, большинство из которых в своём арсенале имеют инструменты не только для транслирования изображения с вебки, но и отключения большинства функций ОС Windows.

Типичный и самый элементарный пример такого трояна — DarkComet-RAT. С его помощью хакер может получить доступ к управлению рабочим столом, ПО и всем подключённым устройствам – клавиатуре, мыши, web-камере. Главное преимущество использования DarkComet-RAT конкретно для слежки – наличие специальных настроек, благодаря которым можно запретить светодиоду на web-камере загораться, тем самым скрыв факт работы устройства.

К числу популярных способов слежки также относят систему LuminosityLink, которая обычно используется системными администраторами для управления компьютерными сетями на расстоянии. Установить полноценное наблюдение за человеком при помощи LuminosityLink не так уж и сложно – достаточно скачать одну из пиратских версий программы, коих в интернете множество.

Это лишь малая часть методов, позволяющих недобросовестным гражданам следить за частной жизнью интернет-пользователей. Кроме того, хакеры стараются ежедневно разрабатывать новые способы получения видео и аудиоконтента с веб-камер, ссылаясь на то, что клавишный шпионаж ушёл далеко в прошлое.

Признаки

С основными признаками слежки по телефону разобраться не так уж и сложно: здесь и беспрерывная активность устройства, и увеличение интернет-трафика, и быстрая разрядка аккумулятора. Но как понять, что за тобой следят через веб-камеру компьютера? Здесь, к сожалению, не всё так просто.

Факт слежки может подтвердить и «Диспетчер задач», в котором один или несколько из процессов будет значиться за неизвестной программой. В этом случает стоит прибегнуть к следующей инструкции:

Как правило, у обычных пользователей в списке открытых процессов значатся браузер, тот же Скайп и ещё некоторые программы, использующие сеть. Если же на первых позициях находятся программы, которые не были установлены лично владельцем ПК, и о которых он даже не слышал, стоит вручную или через антивирус отчистить Диспетчер от всего лишнего (кроме системных процессов и служб).

Также пользователю стоит знать о том, что слежка за человеком по веб-камере без активации интернета не возможна. Поэтому для защиты пользовательских данных многие специалисты советуют отключать интернет, когда он не используется для работы с браузерами и другими программами.

Законно ли

Неприкосновенность личной жизни охраняется как международным, так и внутренним российским законодательством. Вторжение в частную жизнь человека без его согласия грозит нарушителю привлечением к ответственности даже без разглашения личных данных другим лицам (ст.137, 138 УК).

Если человек собирает, а затем распространяет сведения о другом человеке, при этом такие сведения составляют его личную тайну, а также если он публично демонстрирует эти данные, тогда ему может грозить наказание в виде:

В то же время, слежку через веб-камеру могут использовать должностные лица (например, полиция, Следственный комитет и др. органы исполнительной власти) при получении соответствующего разрешения от суда.

Что делать, если за мной следят

Как было сказано ранее, многие вредоносные программы, будь то вирус, червь или троянский конь, замаскировавшись под легальное ПО начинают активно потребляют ресурсы заражённого компьютера. Для отслеживания подобных вещей и предназначена программа, речь о которой пойдёт далее.

Process Explorer – это мощная бесплатная утилита, которая предназначена для контроля в режиме реального времени всех подгруженных в операционной системе процессов, программ и служб. Также с её помощью можно легко выявлять вирусы и прочую дрянь, которая удачно маскируется под популярные процессы.

Использовать Process Explorer для устранения слежки через веб-камеру можно следующим образом:

Убрать подозрительный процесс можно с помощью двух кнопок, начинающихся с «Kill…». Далее стоит посмотреть, что произойдёт с работоспособностью камеры и программы, которая с ней якобы работает. Если ничего не произошло, значит, только что был закрыт процесс, который использовал камеру для скрытой слежки.

Профилактические меры

Для того, чтобы предотвратить взлом веб-камеры на собственном компьютере, пользователю необходимо выполнить следующие действия:

Последнее является крайней мерой, и подойдёт далеко не каждому пользователю. Оптимальный вариант в этом случае – использование камеры только во время сеанса видеоконференции.

А вообще для того, чтобы уменьшить вероятность вмешательства хакеров в работу компьютера и зависимых от него устройств, нужно соблюдать так называемую «компьютерную гигиену». Глава отдела CERT Eesti по рассмотрению инцидентов с безопасностью Хиллар Аарелайд считает, что она заключается не только в использовании антивирусных программ и соблюдении осторожности в социальных сетях, но и в регулярном обновлении операционной системы компьютера.

Заключение

Известный факт: невозможно полностью обезопасить себя от слежки в интернете. Однако не лишним будет проявить максимальную осторожность при работе с браузером и сторонними программами ПК. Кроме того, компания по разработке программного обеспечения в области информационной безопасности Symantec советует пользователям не держать компы с веб-камерами в спальнях, а также «не делать перед компьютером вещей, которые вы бы не хотели показывать всему миру».

Надо ли заклеивать веб-камеру и как остановить слежку Google?

За нами следят. Чаще всего с нашего молчаливого согласия, но иногда и без такового. Каждый клик и поисковый запрос складируются в чуланчике крупных интернет-корпораций, а через глазок веб-камеры в вашу комнату то и дело пытаются заглянуть скучающие хакеры. Как избавиться от следов виртуальных и вполне реальных прогулок, стоит ли заклеивать веб-камеры и зачем злоумышленнику пароль от вашего холодильника? Объясняем на конкретных примерах.

Зачем двухфакторная аутентификация и пин-код на симке?

Миллиарды пользователей интернета вольно или невольно являются клиентами компании Google. Кто-то использует только почту, кто-то — «облачное» хранилище или сервис по хранению фотографий, кто-то просто гуглит информацию. Но все пользователи Android-смартфонов не могут избежать регистрации в сервисах Google при активации аппарата. В противном случае его функциональность будет максимально урезана. Например, человек не сможет качать приложения из Google Play.

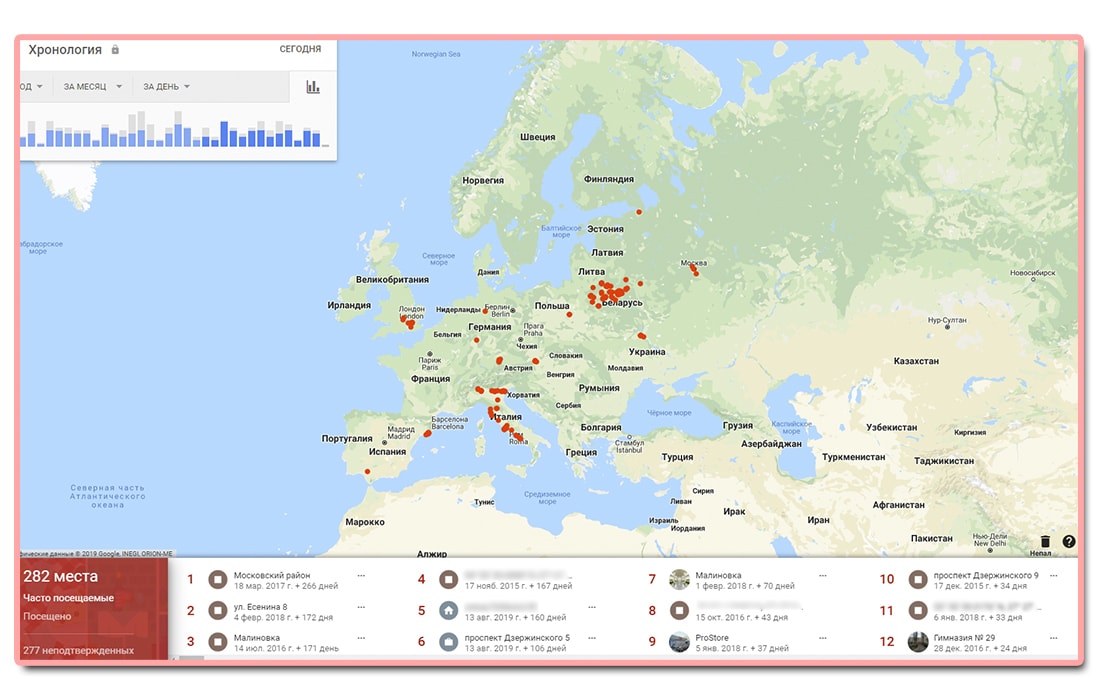

И за всеми этими миллиардами владельцев Android-смартфонов Google следит. Причем фиксироваться могут не только действия в сервисах компании, но еще и передвижения людей. Советскому КГБ такое и не снилось.

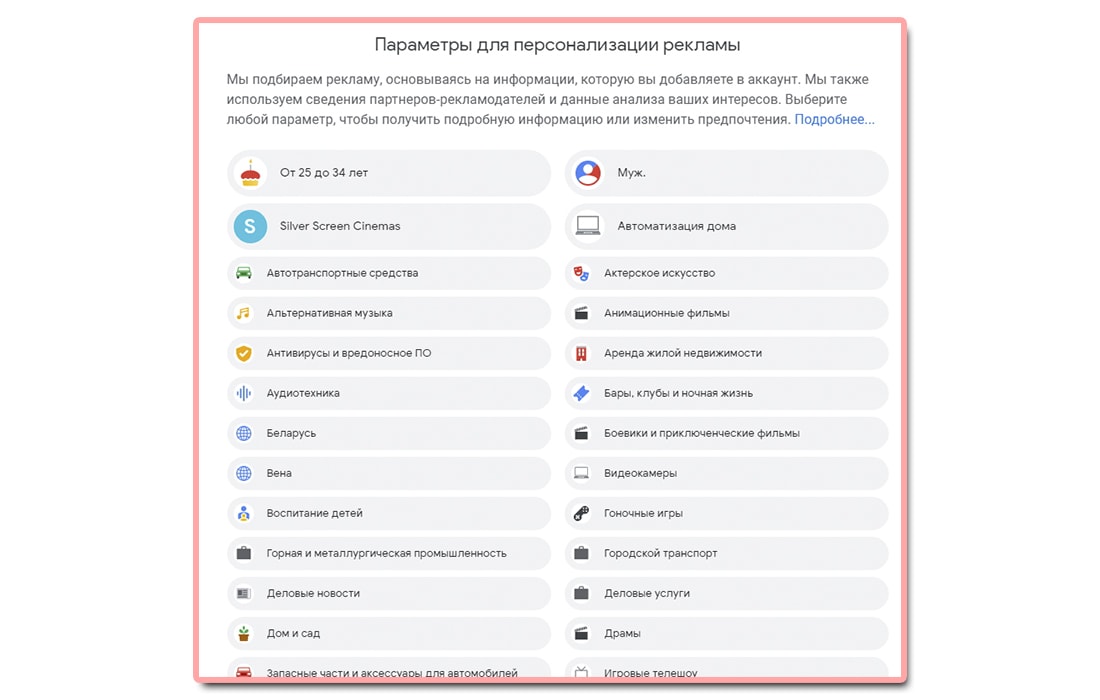

В первую очередь делают это для таргетированной рекламы. Рекламодателям очень нравится, когда их товар видят именно те люди, которые могут его купить. Если пройти по этой ссылке на страницу «Настройки рекламных предпочтений», то можно понять, каким вас видит рекламодатель.

Например, у меня одним из главных интересов значатся кинотеатры крупной сети, потому что я посещал сайт этого рекламодателя. «Корпорация добра» отмечает, что никому не продает наши личные данные. Тем не менее компания их активно использует при подборе той рекламы, которая максимально эффективно будет работать именно на вас.

А информацию о нас Google черпает из всех доступных источников. Чтобы убедиться в этом, достаточно посетить страницу «Мои действия», где отображена ваша активность во всех приложениях и сервисах, связанных с Google. Там можно узнать, что вы ищете в интернете, какие новости читаете, какие видео смотрите и что говорите своему смартфону. У всех этих действий есть галочки. Если их снять на вот этой странице, Google больше не будет следить за вами. Наверное.

Отключить можно и историю местоположений — вашу личную «Хронологию», которую можно просмотреть в сервисе «Карты». У меня там, например, хранится вся история перемещений с мая 2015 года. Именно поэтому я знаю, что 20 мая 2015 года ходил на вечерний киносеанс в центре Минска, предварительно поужинав на проспекте Независимости. А 20 сентября 2016-го заходил в «Академкнигу».

Наверное, многих такие подробные сведения (пускай часто и ошибочные) могут напугать. Хорошо, если вся эта информация доступна лишь владельцу аккаунта, но никто ведь не застрахован от его «угона». А потому на современном этапе необходимо озаботиться двухфакторной аутентификацией для всех своих аккаунтов. Она заключается в привязке входа к номеру телефона: даже если пароль от аккаунта попадет не в те руки, злоумышленник может застопориться на втором этапе проверки.

Конечно, это не панацея. Недавно у ведущего популярного российского подкаста «Завтракаст» Тимура Сейфельмлюкова украли мобильный телефон, вытащили сим-карту и с помощью двухфакторной аутентификации взломали некоторые аккаунты. Проблема заключалась в том, что пин-кода на этой сим-карте у Тимура не было. Не будьте как Тимур.

Не забудьте поставить и запомнить пин-код на свою сим-карту.

При желании все озвученные выше данные из аккаунта Google можно упаковать в один большой архив и забрать с собой. Например, если вы вдруг захотите навсегда удалить свой аккаунт Google. В такой архив могут войти все ваши фотографии из сервиса «Google Фото» или «Диска», а также все загруженные на YouTube видеоролики.

Стоит понимать, что такой слежкой за пользователем в рекламных целях занимается не только Google. К примеру, разработанная компанией «Яндекс» технология «Крипта» личными данными пользователя не распоряжается, но может навешивать на него ряд идентификаторов. Скажем, «владелец кота» или «мотоциклист». Эти идентификаторы безымянному пользователю присваиваются на основе поисковых запросов, посещенных сайтов, времени выхода в интернет и т. д. И рекламодатели на основе этой информации могут настраивать показ вам своей рекламы.

Популярные соцсети и крупные приложения знают про своих пользователей не меньше, а может быть, даже больше. Как сократить этот поток передаваемой информации? Хорошенько покопаться в настройках этих сервисов, а также в разрешениях мобильных приложений, и отключить у условного Facebook доступ к микрофону или истории местоположений. Как избежать утечки информации к злоумышленникам? Настроить двухфакторную аутентификацию везде, где это возможно, и не забывать про пин-код для сим-карты и разблокировки мобильного телефона.

Почему лучше заклеивать веб-камеру?

В апреле 2016 года анонимный пользователь имиджборда «Двач» развлекал интернет тем, что в прямом эфире транслировал картинку со взломанных веб-камер разных людей, которые даже не подозревали о том, что за ними наблюдает несколько тысяч человек. Вкратце это и есть ответ на вопрос, нужно ли поддаваться паранойе и заклеивать глазок веб-камеры на ноутбуке. Но давайте обсудим это в контексте нашей темы «Интернет-шоу» чуть подробнее.

У всех жертв взломщика на компьютере была установлена бесплатная программа MediaGet — менеджер загрузок, предназначенный для скачивания торрентов и видео из интернета. С помощью программы для удаленного сетевого администрирования LuminosityLink и уязвимости в MediaGet злоумышленник подключался к компьютерам и получал практически полный контроль над ними: включал аудио- и видеофайлы похабного содержания, заходил в профили жертв в соцсетях, демонстрировал их личные данные и переписку.

Зачем он это делал? Сам хакер успел дать несколько анонимных интервью перед тем, как исчезнуть. В них он утверждал, что таким образом боролся с пиратством и стимулировал людей покупать лицензионный софт и контент. Тем не менее во время стримов было видно, что злоумышленник получает удовольствие, издеваясь над компьютерами своих жертв. Кроме того, зрители регулярно перечисляли ему небольшие суммы пожертвований, а также делали заказы на «лулзы» над очередной жертвой взлома: например, включить порноролик или российский гимн на полной громкости динамиков.

Как самому не стать жертвой подобного вторжения в личную жизнь? На самом деле довольно просто — не качать софт с сомнительных ресурсов. Он может быть заражен троянскими программами, которые услужливо откроют заднюю дверь для взлома вашего компьютера и доступа к веб-камере. И даже антивирус не всегда вовремя может среагировать на такую угрозу.

Если же вы соблюдаете сетевую гигиену, но полагаете, что у злоумышленников на вас (более бюджетную версию Марка Цукерберга) особые планы, то просто заклейте глазок камеры и отверстие микрофона. Поверьте, ни одному хакеру не будет интересно смотреть в черный экран.

В чем опасность дефолтных паролей?

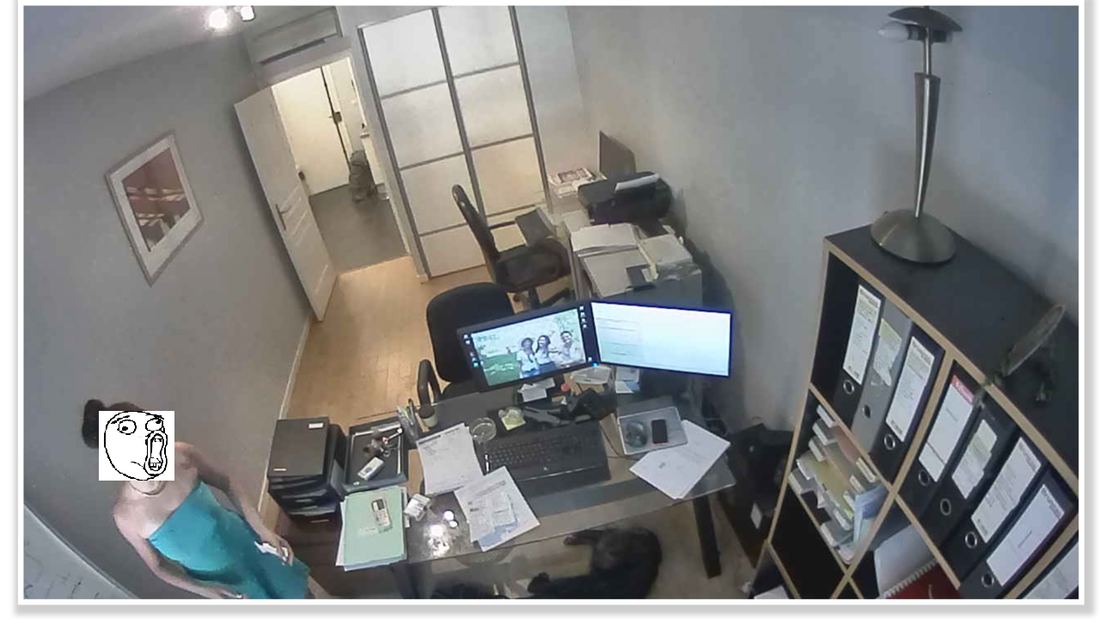

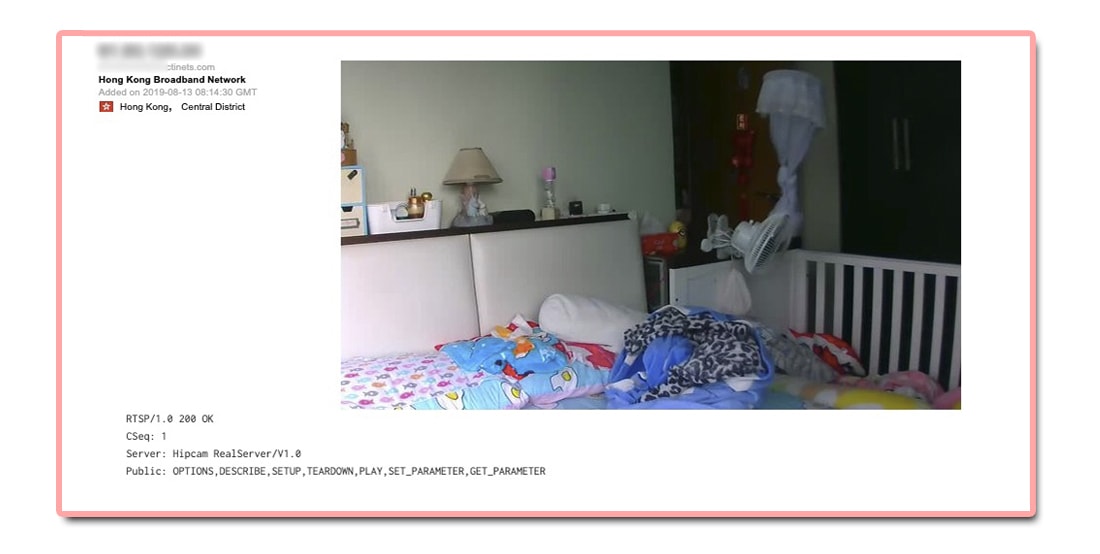

Еще раньше (году в 2009-м) на том же «Дваче» другой пользователь поделился лайфхаком насчет того, как получить картинку не с веб-, а с IP-камеры. Последние обычно устанавливают на производстве, в общественных местах (банки, магазины, бассейны) и даже в частных домах. Преимущество IP-камер заключается в том, что они представляют собой по сути микрокомпьютер, к которому можно подключиться через веб-интерфейс. Сделать это можно с любого устройства при наличии интернета. Это же и беда IP-камер, установку и первичную настройку которых производят слабо знакомые с принципами сетевой безопасности люди.

Собственно, этот веб-интерфейс десять лет назад хорошо индексировался поисковиками. Достаточно было задать в Google часть строчки из соответствующего адреса, чтобы обнаружить огромное количество ссылок, ведущих напрямую к панели управления веб-камерой, установленной в чьем-нибудь офисе. С тех пор много воды утекло, многие модели IP-камер были пропатчены, а пыл ретивых поисковых роботов поумерили, поэтому из поисковика десятки тысяч прямых ссылок уже исчезли. Но отдельные экземпляры до сих пор можно отыскать.

Впрочем, этот поиск к настоящему моменту уже значительно облегчили различные сетевые сервисы. Например, разработанный американцем Джоном Мазерли сервис Shodan ищет подключенные к интернету устройства (в том числе камеры, модемы, принтеры, сетевые хранилища и т. д.). Так, к примеру, четыре года назад благодаря этому «черному поисковику» эксперт по безопасности Крис Викери получил доступ к 25 млн различных аккаунтов с именами, адресами электронной почты, номерами телефонов и т. д. Так что Shodan, как и любой современный технологичный инструмент, можно использовать и во зло, и во благо. Это должно еще раз напомнить даже обычному пользователю: если у вас дома есть девайс, который подключен к интернету, убедитесь в том, что доступ к нему не осуществляется через стандартные парольные связки наподобие admin/password.

Как показывает поверхностный поиск камер в Shodan, таких нерадивых пользователей достаточно много.

Как это работает? Допустим, китайские цифровые видеорегистраторы фигурируют в поисковике под незамысловатой аббревиатурой DVR (Digital Video Recorder). Подключение по IP-адресу к такой камере вызовет меню авторизации. Если в Google поискать заводской пароль по умолчанию для данной категории девайсов, то можно обнаружить совсем уж банальные результаты. И эти банальные результаты довольно часто оказываются ключом к системам видеонаблюдения. Люди озаботились покупкой стальной двери, но забыли закрыть ее на ключ.

Напомним, что наша задача — не научить вас взлому, а предупредить о важности его профилактики. Вот пример безалаберности в мировых масштабах. В 2016 году специалисты по безопасности боролись с крупным ботнетом Mirai, который практически полностью состоял из скомпрометированных устройств «интернета вещей». По большей части это были видеорегистраторы, но в зараженной армии встречались также холодильники, тостеры и терморегуляторы. Взлом этих девайсов заключался в полном переборе 61 известной комбинации дефолтных паролей и логинов. На пике своей мощи под знамена ботнета попали почти 500 000 устройств. И вся эта мощь обрушилась с запросами на оператора DNS, работа которого, а также многих популярных ресурсов (Twitter, Spotify), была нарушена.